Aufgrund der stetigen Weiterentwicklung von IT-Technologien und Anwendungen als auch bedingt durch organisatorische Änderungen unterliegen die IT-Systeme von Unternehmen und Behörden einem permanenten Wandel. Das führt dazu, dass nach jeder Änderung bzw. Anpassung der IT-Umgebung zu hinterfragen ist, welche Auswirkungen diese auf die zugrunde liegenden Geschäftsprozesse sowie die Schutzziele der Informationssicherheit haben. Zusätzliche Unsicherheiten entstehen aus der Vielzahl an Bedrohungsszenarien sowie deren Weiterentwicklung hin zu immer ausgefeilteren Varianten.

Aktuelle und potenzielle Kunden, Lieferanten, Wirtschaftsprüfer, Behörden und andere Stakeholder haben ein grundlegendes Interesse an der umfassenden Informationssicherheit des betreffenden Unternehmens und der korrekten Funktion der Geschäftsprozesse sowie der rechnungslegungsrelevanten Prozesse. Konkrete Nachweispflichten entstehen zudem aufgrund von regulatorischen und gesetzlichen Anforderungen an die Unternehmens-IT.

Zur Verifikation und Bestätigung der korrekten Funktion der IT-Umgebung, der Einhaltung der Informationssicherheit sowie der Erfüllung der gesetzlichen Vorgaben ist oftmals die prüferische Unterstützung sowie Expertise durch externe Spezialisten erforderlich.

Unsere Experten und Spezialisten unterstützen Sie bei der Prüfung Ihrer IT-Umgebung auf Basis der gesetzlichen Vorgaben, entlang der aktuell gültigen internationalen und nationalen Prüfungsstandards, sowie unter Nutzung von Best Practice und unserer langjährigen Erfahrungen.

Unser Dienstleistungs-Portfolio umfasst insbesondere folgende Prüfungen, Zertifizierungen und Bescheinigungen:

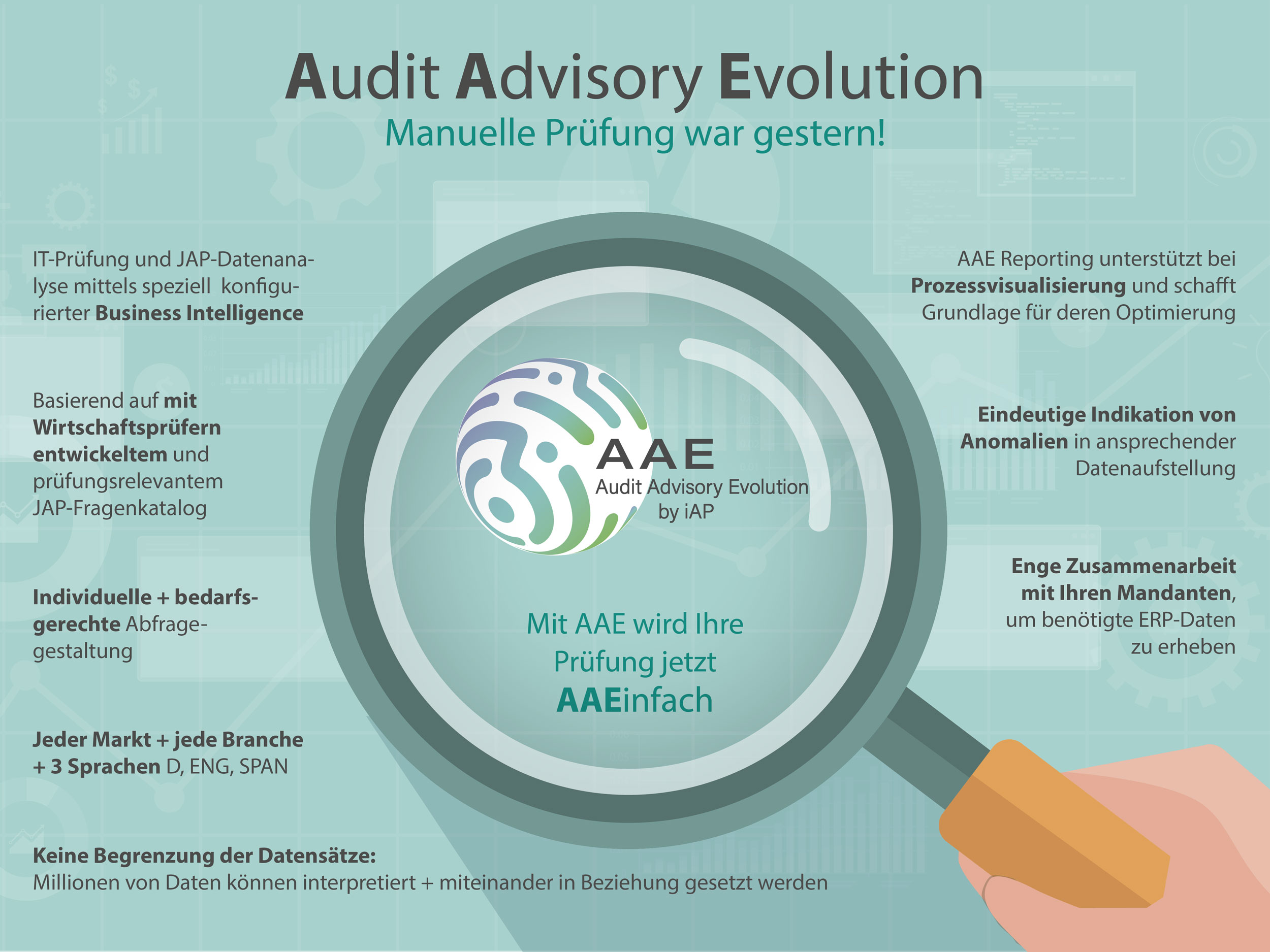

- IT-Prüfung im Rahmen der Jahresabschlussprüfung von Wirtschaftsprüfern

- Prüfung und Zertifizierung der Informationssicherheit auf Basis der einschlägigen Standards

- Compliance-Prüfungen im Hinblick auf gesetzlichen/regulativen Vorgaben

- Prüfung und Zertifizierung zur Cloud-Security

- Prüfung und Zertifizierung von Rechenzentren

- Software-Prüfung und Bescheinigung

- Prüfung und Zertifizierung der Internen Kontrollsystemen von Dienstleistern

Das Vorgehen ist darauf ausgerichtet, ausgehend von Ihrer konkreten Problemstellung oder Zielsetzung und des aktuellen Ist-Zustands gemeinsam mit Ihnen das Vorgehen im Rahmen der Prüfung sowie zur Erlangung der jeweiligen Zertifizierung abzustimmen.

Unsere Experten haben langjährige Erfahrungen in der Herstellung der Prüf- und Zertifizierungsfähigkeit sowie der effizienten Durchführung von IT-Prüfungen parallel zum laufenden Tagesgeschäft der IT-Abteilung.

Wir arbeiten eng mit Ihnen zusammen und bieten Ihnen jederzeit Transparenz und Klarheit über den Status unserer Prüfungen und der avisierten Zertifizierung.

IT-Sicherheit & Cyber Security

IT-Sicherheit & Cyber Security Beratung

Beratung